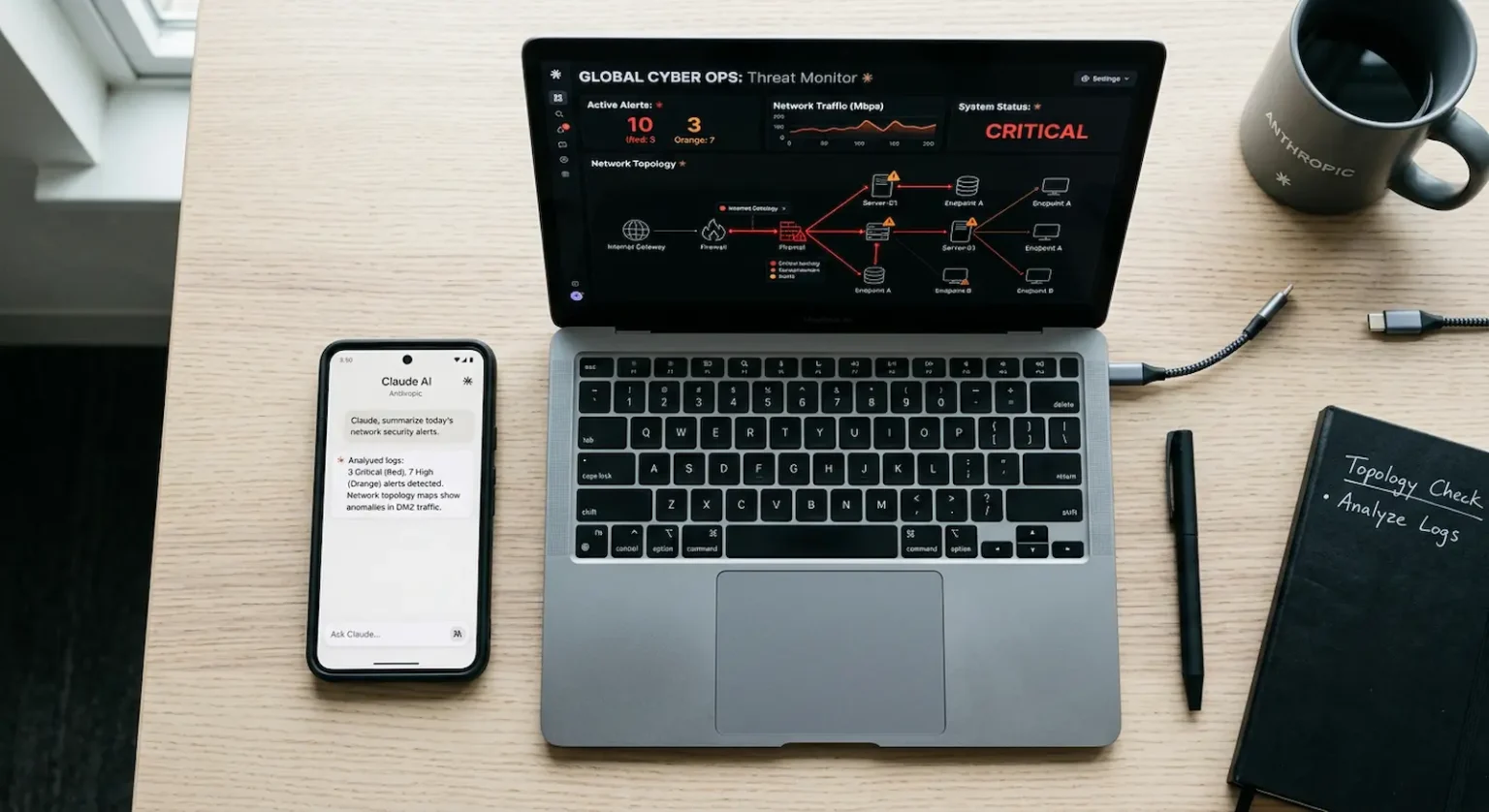

في مايو 2021، توقفت أكبر شبكة أنابيب وقود في الولايات المتحدة بعد هجوم ببرنامج فدية استغرق تنفيذه ساعات، لكن التخطيط له استغرق أسابيع. المجموعة التي نفّذته، DarkSide، لم تكن دولة ولا جيشاً. كانت تنظيماً إجرامياً يعمل باحترافية مؤسسية، يملك موارد بشرية وتقنية تجعله أقرب إلى شركة ناشئة منه إلى عصابة. الآن، تخيّل المشهد نفسه، لكن هذه المرة المهاجم لا يحتاج أسابيع، ولا يحتاج فريقاً. يحتاج نموذجاً لغوياً من طراز Claude Mythos Preview.

هذه ليست مبالغة سردية. إنها السؤال الذي بدأت وكالات الاستخبارات الغربية تطرحه بصوت أعلى منذ أن أعلنت Anthropic عن مستوى قدرات Claude Mythos Preview فنموذج قادر على تحليل ثغرات أمنية، كتابة كود استغلال، تصميم سيناريوهات هجوم متعددة المراحل، وتكييف أسلوبه مع دفاعات كل هدف على حدة. هذا لا يغيّر طبيعة الحرب السيبرانية. يغيّر من يستطيع خوضها.

من الأداة إلى السلاح: الفارق الذي يغيّر كل شيء

الأدوات الأمنية الموجودة اليوم، من Metasploit إلى Cobalt Strike، تتطلب خبرة تقنية عميقة لاستخدامها بفعالية. المهاجم يحتاج أن يعرف ما يبحث عنه، وأن يفسّر النتائج، وأن يبني الخطوة التالية بناءً على ما وجده. هذا ما جعل الهجمات المتقدمة حكراً تاريخياً على مجموعات تمتلك عمقاً تقنياً حقيقياً.

Mythos يكسر هذا الحاجز بطريقة مختلفة عن كل ما سبقه. ليس لأنه يعرف الثغرات أكثر من خبير أمني متمرس، بل لأنه يمكّن من لا يعرف شيئاً من أن يتصرف كأنه يعرف كل شيء. القدرة على التفكير متعدد الخطوات، تحليل السياق، تعديل المسار بناءً على المقاومة، هذه القدرات حوّلت النموذج من محرك بحث متطور إلى مستشار استراتيجي في الهجوم.

الفارق النوعي هنا ليس في الكمية. إنه في الوصول. مجموعة من ثلاثة أشخاص تملك اشتراكاً في نموذج من هذا المستوى قادرة اليوم على تنفيذ هجمات كانت حتى وقت قريب حكراً على ما يُعرف بـ APT، مجموعات التهديد المتقدم المستمر التي ترعاها دول.

الدول التي تسابق تطوير سلاح سيبراني

لم تكن إيران في عام 2010 تملك القدرة على تطوير سلاح سيبراني بمستوى Stuxnet الذي استهدف منشآتها النووية. لكنها بعد عشر سنوات أصبحت تملك مجموعات مثل APT33 وAPT35 تُنفّذ هجمات معقدة على البنية التحتية لدول المنطقة. القدرات السيبرانية تُكتسب، وتُكتسب بسرعة.

اليوم، الدول التي تسعى للحصول على نسخ من Mythos أو نماذج مشابهة تنقسم إلى ثلاث فئات واضحة.

الفئة الأولى هي الدول التي تصنع: الولايات المتحدة تملك Anthropic على أرضها وتعرف ما يجري داخلها. الصين تطور نماذجها الخاصة بمعزل تام عن النظام البيئي الغربي، وتحديداً لأنها لا تثق بالوصول المقيّد. هذان الطرفان لا يحتاجان الشراء.

الفئة الثانية هي الدول التي تشتري الوصول أو تسرقه: روسيا وإيران وكوريا الشمالية تاريخياً لا تنتظر التصاريح. مجموعات مرتبطة بها كانت تستغل أدوات مفتوحة المصدر قبل أن تتاح تجارياً، وليس هناك ما يمنع من افتراض أن الأمر ذاته ينطبق على النماذج اللغوية.

الفئة الثالثة هي الدول التي لا تعرف ما تحتاجه بعد: وهنا تقع معظم دول المنطقة العربية. لا استراتيجية واضحة، لا تقييم للمخاطر، ولا بنية تحتية للاستجابة. هذا لا يعني غيابها عن خريطة الاستهداف، بل يعني العكس تماماً.

البنية التحتية العربية: هدف مكشوف

الأمن السيبراني العربي في معظمه لا يزال يعمل بمنطق ردود الفعل لا الاستباق. الاستثمار في المملكة العربية السعودية والإمارات نما بشكل لافت بعد هجوم Shamoon 2012، وبعد حادثة اختراق أرامكو. لكن النمو جاء دفاعياً وبطيئاً قياساً بسرعة تطور الأدوات الهجومية.

المشكلة الأعمق ليست في الميزانيات. المشكلة في البنية التحتية الحيوية التي بُنيت قبل أن تصبح الاتصالية الرقمية مكوّناً جوهرياً. شبكات الكهرباء، محطات معالجة المياه، أنظمة التحكم في المطارات والموانئ، كثير منها يعمل بأنظمة قديمة تصعب تحديثها دون تعطيل الخدمة، وهو ما يجعلها هدفاً أكثر جاذبية من الأنظمة الحديثة التي تُراجَع أمنياً بانتظام.

نموذج يستطيع تحليل وثيقة تقنية عامة عن بنية شبكة كهربائية، ثم استنتاج نقاط ضعفها، ثم اقتراح سيناريو هجوم متدرج، هذا النموذج لا يحتاج معلومات سرية لكي يكون خطيراً. يحتاج فقط معلومات عامة بكمية كافية وقدرة استنتاجية لا تملكها الأدوات التقليدية.

السيناريو المُربك: الهجوم والدفاع بالنموذج ذاته

ما يجعل الوضع أكثر تعقيداً هو أن الأداة نفسها تعمل في الاتجاهين. فريق الأمن الذي يستخدم Mythos لاختبار دفاعاته يمكنه أن يكتشف ثغرات لم يكن ليكتشفها بأدوات تقليدية. لكن المهاجم الذي يملك النموذج ذاته يمكنه أن يجد الثغرة الأخيرة التي بقيت بعد الإصلاح.

هذا يخلق ما يمكن تسميته “معضلة التناظر المكسور”: الفريق الدفاعي يعمل على بنية تحتية حقيقية بقيود حقيقية، بينما المهاجم يعمل في الفراغ يُجرّب بلا تكلفة. الوقت يصب في مصلحة المهاجم دائماً. Mythos يضاعف هذه الأسبقية.

في عالم ما قبل النماذج اللغوية المتقدمة، كان فريق أمني جيد يستطيع أن يبني دفاعاً أفضل من الهجوم بمجرد أن يعرف ما يدافع عنه. الآن، النموذج الذي يساعد على الاختراق هو نفسه الذي يساعد على الاختبار والترقيع، وليس واضحاً أي الطرفين يستفيد أكثر.

Anthropic ومعضلة السيطرة على السلاح الذي صنعته

لم تبنِ Anthropic Claude Mythos Preview كسلاح. بنته كنموذج بحثي متقدم وأتاحته بوصول مقيّد. لكن التاريخ التقني لا يعرف الفارق بين النية والاستخدام.

التشفير المتقدم طُوّر لحماية الاتصالات. ثم استخدمته عصابات الفدية لتشفير بيانات المستشفيات. الطائرات بدون طيار طُوّرت لأغراض تجارية. ثم أصبحت سلاحاً في اليمن وليبيا وناغورنو كاراباخ. النموذج اللغوي الفائق يسير على الطريق ذاته، لكن بسرعة أعلى.

المشكلة أن آليات التحكم التي تفرضها Anthropic تعمل على مستوى الاستخدام الصريح. النموذج لن يكتب لك كوداً ضاراً إذا طلبته صراحةً. لكن مهاجعاً محترفاً لا يطلب الكود الضار صراحةً. يطلب “تحليل هذه الوثيقة التقنية”، و”ما نقاط الضعف المحتملة في هذا التصميم”، و”اكتب لي اختبار اختراق لهذه البنية”. كل طلب منفرد بريء. المجموع عملية هجومية متكاملة.

هذا ما يُعقّد نقاش تنظيم النماذج اللغوية بجدية. تنظيم الذكاء الاصطناعي لا يستطيع العمل بمنطق “الموضوع المحظور” الذي يعمل به ترشيح المحتوى التقليدي، لأن الخطر ليس في موضوع واحد بل في تسلسل استنتاجي يصعب رسم حدوده.

من يضع الحدود؟ ثلاثة نماذج متنافسة

أمام هذا الواقع، تتنافس ثلاثة نماذج لإدارة الخطر، ولا أحد منها مكتمل.

النموذج الأول هو نموذج الشركة المسؤولة، الذي تتبناه Anthropic صراحةً. الشركة تضع حدود الاستخدام، تراقب النمط، تُعدّل النموذج. المشكلة أن هذا يعني أن قرارات بحجم أمن قومي تتخذها شركة خاصة تديرها مجلس إدارة يملكه مساهمون.

النموذج الثاني هو نموذج التنظيم الحكومي، الذي تسعى إليه الاتحاد الأوروبي بـ AI Act وبعض المشرعين الأمريكيين. لكن التنظيم بطيء بطبيعته، والنماذج تتطور بسرعة تجعل كل لائحة متأخرة بمجرد إقرارها.

النموذج الثالث هو نموذج الاتفاقيات الدولية، مستوحى من معاهدات الأسلحة النووية والكيميائية. يبدو منطقياً على الورق، لكن الأسلحة السيبرانية لا تُصنَّع في منشأة يمكن تفتيشها، ونموذج لغوي يمكن نسخه ونشره بسرعة لا يُقارن بصاروخ باليستي.

ما لا يطرحه أي من النماذج الثلاثة بوضوح هو سؤال: ماذا تفعل الدول التي لا تملك أياً من هذه الخيارات؟ دول لا تملك Anthropic ولا توجد في نطاق AI Act ولا تُستشار في معاهدات افتراضية قادمة؟

المنطقة العربية خارج المعادلة التي تُشكّل مصيرها

القرار الذي ستتخذه Anthropic بشأن من يصل إلى Mythos ومن لا يصل سيُشكّل بشكل مباشر هشاشة أو متانة البنى التحتية للمنطقة العربية في السنوات القادمة. لكن لا صوت عربياً في هذا القرار.

ليس غياب تقني فقط. هو غياب في مفاوضات المعايير، في مجموعات العمل الأممية، في هيئات وضع معايير الذكاء الاصطناعي. المنطقة تستهلك التقنية ولا تُنتجها، وحين يتعلق الأمر بتقنية ذات طابع استراتيجي مثل Mythos، هذا الغياب له ثمن أمني حقيقي.

السيادة الرقمية في سياق نماذج لغوية من هذا المستوى لا تعني بناء نموذج مشابه، هذا هدف يستلزم موارد وبيئة بحثية ليست موجودة بالمستوى المطلوب. تعني شيئاً أكثر واقعية: امتلاك القدرة على التقييم المستقل، تطوير بنية تحتية للرصد والتحذير المبكر، وبناء قدرة تفاوضية في المنتديات التي تُحدد قواعد هذه التقنية.

الدول التي لا تجلس على طاولة هذا النقاش لن يُسألها عن رأيها. ستُبلَّغ بالنتيجة.

خاتمة

حين سُئل أحد كبار مهندسي Anthropic في مقابلة العام الماضي عن أكبر مخاوفه، قال: لا أخاف من النموذج بقدر ما أخاف ممن سيملكه بعد خمس سنوات. هذه الخمس سنوات بدأت.

السؤال ليس إذا كانت نماذج من مستوى Mythos ستُستخدم في العمليات السيبرانية. السؤال هو من سيكون مُستعداً حين يحدث ذلك، ومن سيكتشف أنه لم يكن ضمن حسابات من رسموا الحدود.